CAPTCHAs falsos: cuidado con las páginas de verificación que propagan malware

Antes de hacer clic para demostrar que «no eres un robot», ten cuidado: las páginas de verificación falsas se están convirtiendo en una táctica cada vez más común para distribuir malware.

Los bots desempeñan un papel importante en el panorama actual de Internet y representan más de la mitad de todo el tráfico en línea. Algunos de estos bots, como los rastreadores y motores de búsqueda de Google, tienen fines legítimos, pero cerca de un 40% son clasificados como maliciosos. Estos bots pueden utilizarse para diversas actividades dañinas, desde la difusión de discursos polarizantes en las redes sociales hasta ataques distribuidos de denegación de servicio (DDoS) y el secuestro de cuentas aprovechando, por ejemplo, contraseñas obtenidas en anteriores filtraciones de datos.

Una herramienta utilizada habitualmente por los sitios web para detener a estos bots es mediante los CAPTCHA. Cuando nos encontramos frente a uno de estos solemos seguir las instrucciones y hacer clic sin pensar demasiado. Al fin y al cabo, se supone que mantiene alejados a los bots, ¿no? Pero no siempre es así. En algunos casos, la propia página es falsa y puede meterte en problemas.

Este es precisamente el caso de ClickFix, una técnica de ingeniería social que ha ganado protagonismo en la escena de las ciberamenazas recientemente. Utilizando imágenes CAPTCHA falsas, ClickFix es capaz de propagar varios tipos de amenazas, incluyendo infostealers (ladrones de información), ransomware, troyanos de acceso remoto, mineros de criptomonedas e incluso malware vinculado a grupos cibercriminales apoyados por determinados países.

Por qué funciona la amenaza CAPTCHA

Las amenazas que utilizan CAPTCHA ocultan sus acciones maliciosas, tanto a los usuarios como al software de seguridad, utilizando herramientas legítimas de Windows para pasar desapercibidos.

En general, esta estrategia de verificadores falsos funciona por varias razones:

Nuestra familiaridad con el proceso y de la confianza que tenemos en los CAPTCHA como forma legítima de mantener la seguridad en Internet.

Cierta impaciencia que podemos tener al navegar, ya que a menudo solo queremos acceder al contenido que deseamos y vemos el CAPTCHA como un obstáculo, lo que nos lleva a seguir las instrucciones sin cuestionarlas.

Estamos acostumbrados a realizar múltiples pasos de verificación online, como ocurre, por ejemplo, al realizar pagos por Internet.

¿Qué aspecto tienen las amenazas con CAPTCHAs?

Hay varias formas de exponerse a un CAPTCHA malicioso:

Puede ser engañado para que haga clic en un enlace malicioso recibido a través de un correo electrónico de phishing, un SMS o un mensaje de redes sociales. Con el avance de la inteligencia artificial (IA), este tipo de amenaza está creciendo rápidamente. Las herramientas de IA generativa han ayudado a los ciberdelincuentes a escalar los ataques de ingeniería social produciendo mensajes con un lenguaje casi perfecto y en varios idiomas al mismo tiempo.

Otra posibilidad es acceder a un sitio web legítimo comprometido por ciberdelincuentes, que han insertado anuncios maliciosos o contenido falso en la página. Estos casos son especialmente peligrosos porque no requieren ninguna interacción del usuario para que el malware se descargue. Y a menudo la víctima solo se da cuenta cuando ya es demasiado tarde.

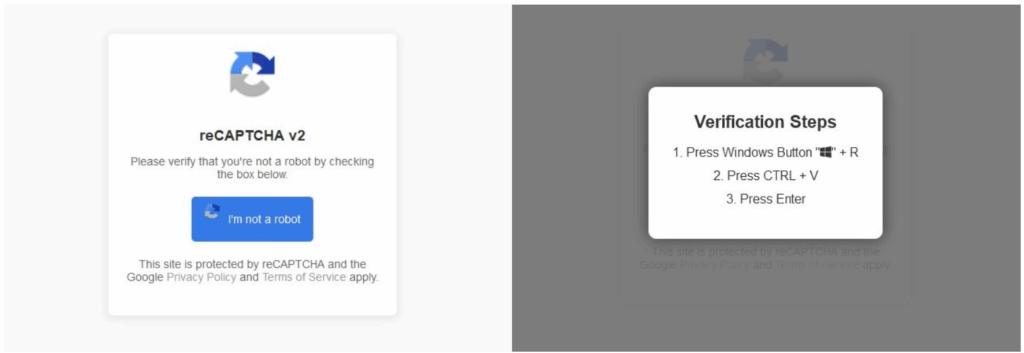

Cuando aparece el cuadro CAPTCHA, puede parecer perfectamente legítimo. Sin embargo, lo que pide debería hacer saltar las alarmas. En lugar de presentarle las típicas tareas CAPTCHA, como identificar imágenes similares o escribir un texto distorsionado, puede pedirle que ejecute comandos específicos, como:

- Hacer clic para «verificar que eres humano»;

- Pulsar la tecla de Windows + R para abrir el comando «Ejecutar»;

- Pulsar CTRL + V para pegar un comando que el malware ha copiado secretamente en el portapapeles;

- Pulsar ENTER para ejecutar el comando anterior.

Este comando suele activar herramientas legítimas de Windows, como PowerShell o mshta.exe, para descargar cargas maliciosas adicionales desde un servidor externo. El objetivo final suele ser instalar un infostealer, un tipo de malware diseñado para robar información confidencial de su dispositivo.

Infostealers: uno de los principales riesgos detrás de los CAPTCHA falsos

Los infostealers son programas maliciosos diseñados para rastrear ordenadores y teléfonos móviles en busca de nombres de usuario, fotos, contactos y otros datos confidenciales que puedan venderse en la web oscura o utilizarse para suplantar la identidad. Para ello, atacan navegadores, clientes de correo electrónico, monederos de criptomonedas, aplicaciones e incluso el propio sistema operativo. Sus técnicas incluyen la captura de pantallas, el keylogging y diversas formas de recopilación de datos.

Según un estudio, en 2024 hubo al menos 23 millones de víctimas de los infostealers, la mayoría de ellas en sistemas Windows. En total, los delincuentes consiguieron robar más de 2.000 millones de credenciales. Una de las piezas de malware más populares en esta categoría, Lumma Stealer, comprometió alrededor de 10 millones de dispositivos antes de ser detenida por una operación internacional en la que también participó ESET, que desmanteló esta amenaza basada en el modelo de malware como servicio (MaaS).

Una amenaza que implique CAPTCHA también puede instalar un troyano de acceso remoto (RAT), otro tipo de malware diseñado para proporcionar acceso remoto al equipo. Según un estudio, AsyncRAT se observó en el 4% de los incidentes durante 2024. Esta RAT lleva activa desde 2019 y lleva a cabo actividades como el robo de datos y el keylogging.

Otras posibles amenazas con CAPTCHAs falsos

Además de los infostealers, un CAPTCHA falso también puede instalar un troyano de acceso remoto (RAT), un tipo de malware que le da a un atacante acceso remoto a su dispositivo. Según otro estudio, AsyncRAT estuvo presente en el 4% de los incidentes registrados en 2024. Activo desde 2019, este troyano permite el robo de datos, el espionaje mediante keylogging y otras actividades maliciosas realizadas de forma remota.

Cómo mantenerte a salvo

Para evitar infostealers, troyanos de acceso remoto (RAT) y otras amenazas asociadas a CAPTCHAs maliciosos, sigue estas recomendaciones:

- Ten cuidado con las solicitudes CAPTCHA inusuales, como las que piden ejecutar comandos;

- Desconfía de los CAPTCHA que aparecen de la nada, especialmente en sitios web que normalmente no requieren este tipo de verificación;

- Mantén siempre actualizados el sistema operativo y el navegador, para reducir el riesgo de que los programas maliciosos se aprovechen de antiguos fallos;

- Instala software de seguridad de un proveedor fiable y mantenlo actualizado en todo momento: es una de las formas más eficaces de bloquear actividades maliciosas;

- Evita descargar software pirata, ya que a menudo se utiliza como vector para distribuir programas maliciosos, incluidos los que utilizan CAPTCHA falsos;

- Considera la posibilidad de utilizar un bloqueador de anuncios para evitar que se cargue contenido potencialmente malicioso a través de anuncios en línea.

Adoptar estas precauciones ayuda a garantizar una navegación más segura y reduce significativamente los riesgos de ser engañado por falsos escáneres disfrazados de CAPTCHAs legítimos.

Qué hacer si caes en el engaño

Si desprevenidamente ejecutas los comandos ocultos mencionados anteriormente, sigue estos pasos inmediatamente:

- Ejecute un análisis completo con un software de seguridad fiable para identificar y, con suerte, eliminar cualquier malware que se haya instalado silenciosamente;

- Desconecte su dispositivo de Internet y haga una copia de seguridad de los archivos y fotos importantes;

- Restaura tu ordenador o teléfono móvil a los valores de fábrica, eliminando cualquier posible amenaza persistente;

- Cambia todas tus contraseñas, creando credenciales fuertes y únicas para cada cuenta, preferiblemente almacenadas en un gestor de contraseñas;

- Active la autenticación de doble factor (MFA) en todos los servicios posibles, garantizando una capa adicional de seguridad en caso de que sus contraseñas se hayan visto comprometidas.

Caer en la trampa de un CAPTCHA falso no es el fin del mundo. Pero si ocurre, es esencial actuar con rapidez para minimizar los daños y los problemas. Mantente alerta y navega con seguridad.